WAF開發之Cookie安全防護

2021-03-13 分類: 網站建設

一、前言

Cookie安全防護功能主要實現以下兩個目標

1、防止XSS攻擊盜取用戶Cookie

2、防止基于Cookie的SQL注入\命令注入\其他亂七八糟的攻擊

優點

1、安全(有破解思路麻煩告知)

2、通用

3、配置簡單

缺點

1、基于IP地址進行識別,在相同外網IP的情況下,可XSS盜取Cookie成功,既不防熟人XSS攻擊

2、在登陸后如果IP地址變動,需重新登陸

二、實現

實現思路是通過AES加密Set-Cookie中的鍵值來確保Cookie的安全,具體如下圖:

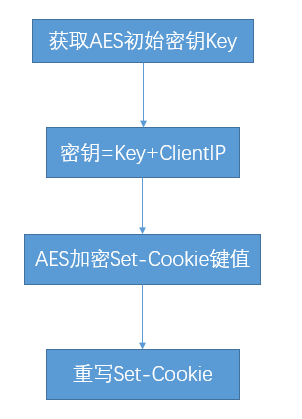

Set-Cookie加密流程

首先獲取AES的初始密鑰Key,接著判斷是否開啟客戶端IP綁定,是的話AES的密鑰為Key+ClientIP,不是則為Key,之后通過AES對Set-Cookie的鍵值進行加密,加密過程中忽略expires,max-age,domain等保留鍵,之后重寫整個Set-Cookie

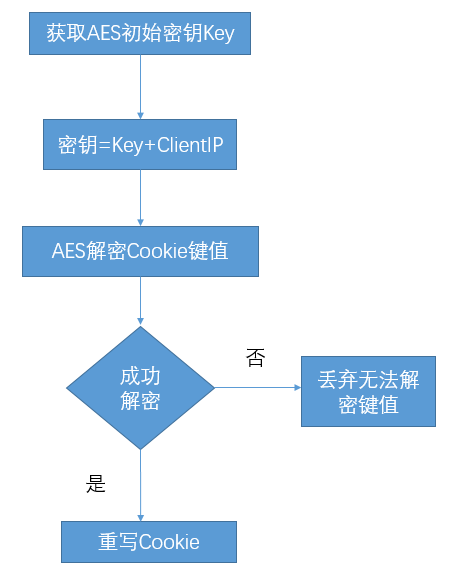

Cookie解密流程

首先獲取AES的初始密鑰Key,接著判斷是否開啟客戶端IP綁定,是的話AES的密鑰為Key+ClientIP,不是則為Key,之后通過AES對Cookie的鍵值進行解密,解密過程中判斷是否開啟安全模式,是的話將丟棄無法解密的鍵值,不是則保留鍵值,之后重寫整個Cookie

開啟配置

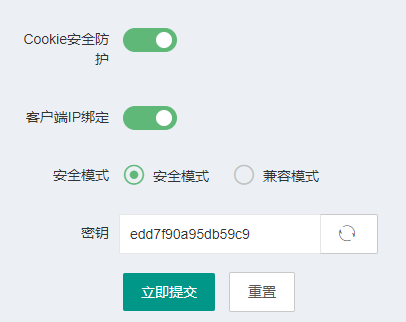

如上圖,一共四個選項:

第一個為是否開啟Cookie安全防護,默認為關閉;

第二個為是否開啟客戶端IP綁定,默認為開啟;

開啟客戶端IP綁定后,當攻擊者通過XSS漏洞盜取用戶Cookie后,因IP不同導致AES密鑰不同,無法成功解密進而無法登陸系統。關閉客戶端IP綁定將無法防止XSS攻擊盜取用戶 Cookie。

第三個為安全模式選擇;

默認為兼容模式,兼容模式下,如果參數解密失敗,將保留,即解密失敗的鍵值將維持原樣傳遞到后端服務器,例如XSS攻擊獲取的session加密串將直接傳遞到后端,但因服務器檢測不到session鍵值而無法登陸。安全模式將丟棄所有無法解密的鍵值。選擇兼容模式無法防止基于Cookie的SQL注入等攻擊。

第四個為密鑰,值默認為false,開啟后需點擊按鈕生成隨機16位密鑰。

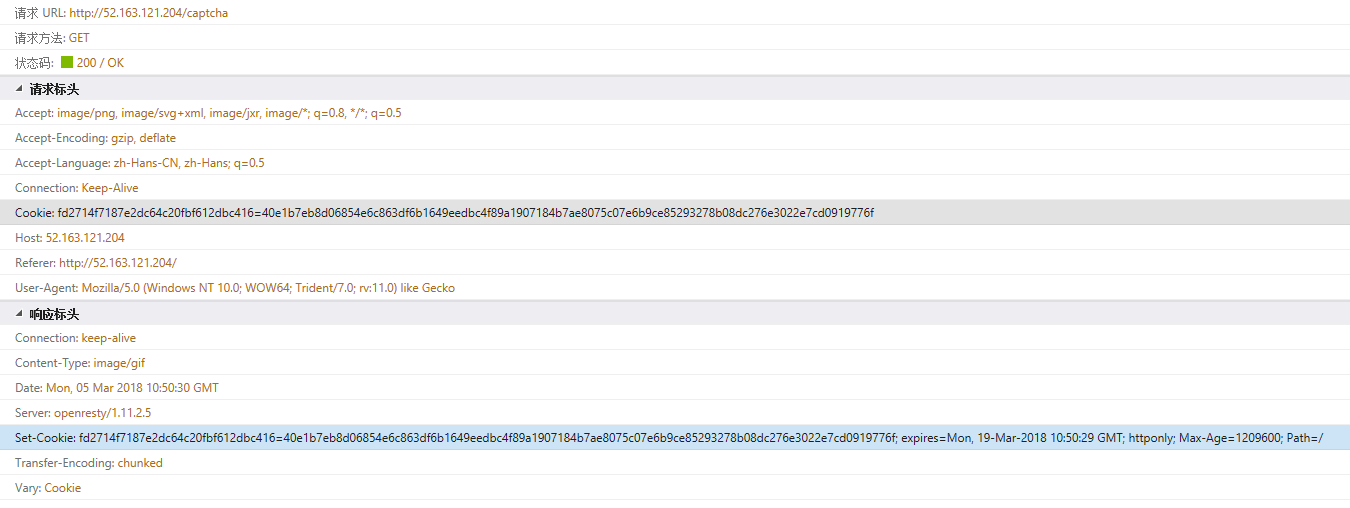

實現效果

三、總結

Cookie安全防護功能的核心在于,數據的加密解密都在WAF上進行,密鑰無需存儲在前端,在沒有密鑰的情況下,可以認為密文是無法破解的。在開啟客戶端IP綁定后,可以在全站層面有效防止XSS攻擊盜取用戶Cookie的情況,攻擊者就算拿到用戶session的密文也因WAF無法解密而失效。而開啟安全模式后,攻擊者輸入的基于Cookie的SQL注入\命令注入等因WAF無法解密而被丟棄,從而保護后端服務器安全。總的來說,該功能可以做為一種低成本的全站XSS攻擊緩解方案。

對于WAF而言,該功能的意義在于,后續的防護規則開發,可以忽略Cookie方面的規則防護。同時如果基于性能和風險考慮,也可以相應的減少XSS攻擊甚至不要XSS攻擊的防護規則,從而減少規則集的維護難度和WAF處理性能。XSS的問題可以通過前端框架處理以及配合其他諸如前端參數加密,機器學習等方法來解決。

對于現有的網站來說,可以通過重寫網站架構中Cookie相關的代碼來實現同樣的功能,實現起來也不復雜。

*本文作者:chenjc,轉載請注明來自FreeBuf.COM

網站名稱:WAF開發之Cookie安全防護

文章來源:http://newbst.com/news30/105130.html

成都網站建設公司_創新互聯,為您提供云服務器、網頁設計公司、網站策劃、外貿網站建設、網站設計公司、企業建站

聲明:本網站發布的內容(圖片、視頻和文字)以用戶投稿、用戶轉載內容為主,如果涉及侵權請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網站立場,如需處理請聯系客服。電話:028-86922220;郵箱:631063699@qq.com。內容未經允許不得轉載,或轉載時需注明來源: 創新互聯

猜你還喜歡下面的內容

- 服務器成勒索攻擊重災區 超五成緣于“弱口令” 2021-03-13

- 智能dns解析的真正含義 2021-03-13

- 無服務器架構有什么優缺點? 2021-03-13

- URI和URL的區別 2021-03-13

- 服務器租用qq7459652這家真的好嗎? 2021-03-13

- 常見的Web負載均衡方法 2021-03-13

- 視頻服務器價格 2021-03-13

- 雙線機房優勢和不足 2021-03-13

- 網絡性能好壞主要體現在那幾方面 2021-03-13

- 視頻存儲服務器應該多大更加合適? 2021-03-13

- web安全性考慮的幾方面 2021-03-13

- bgp和雙線的區別,如何鑒定bgp雙線? 2021-03-13

- 10種防止網絡攻擊的方法 2021-03-13

- 你使用過阿里dns嗎? 2021-03-13

- 附加存儲服務器的五個缺點 2021-03-13

- 為何這么多人在搜索框中輸入“www.baidu.com”? 2021-03-13

- ERP財務軟件常見問題 2021-03-13

- 百兆獨享與百兆共享之間有什么區別 2021-03-13

- 服務器是什么?網站服務器是什么意思? 2021-03-13